Checker ATM Security®

Solución completa y efectiva diseñada para los cajeros automáticos

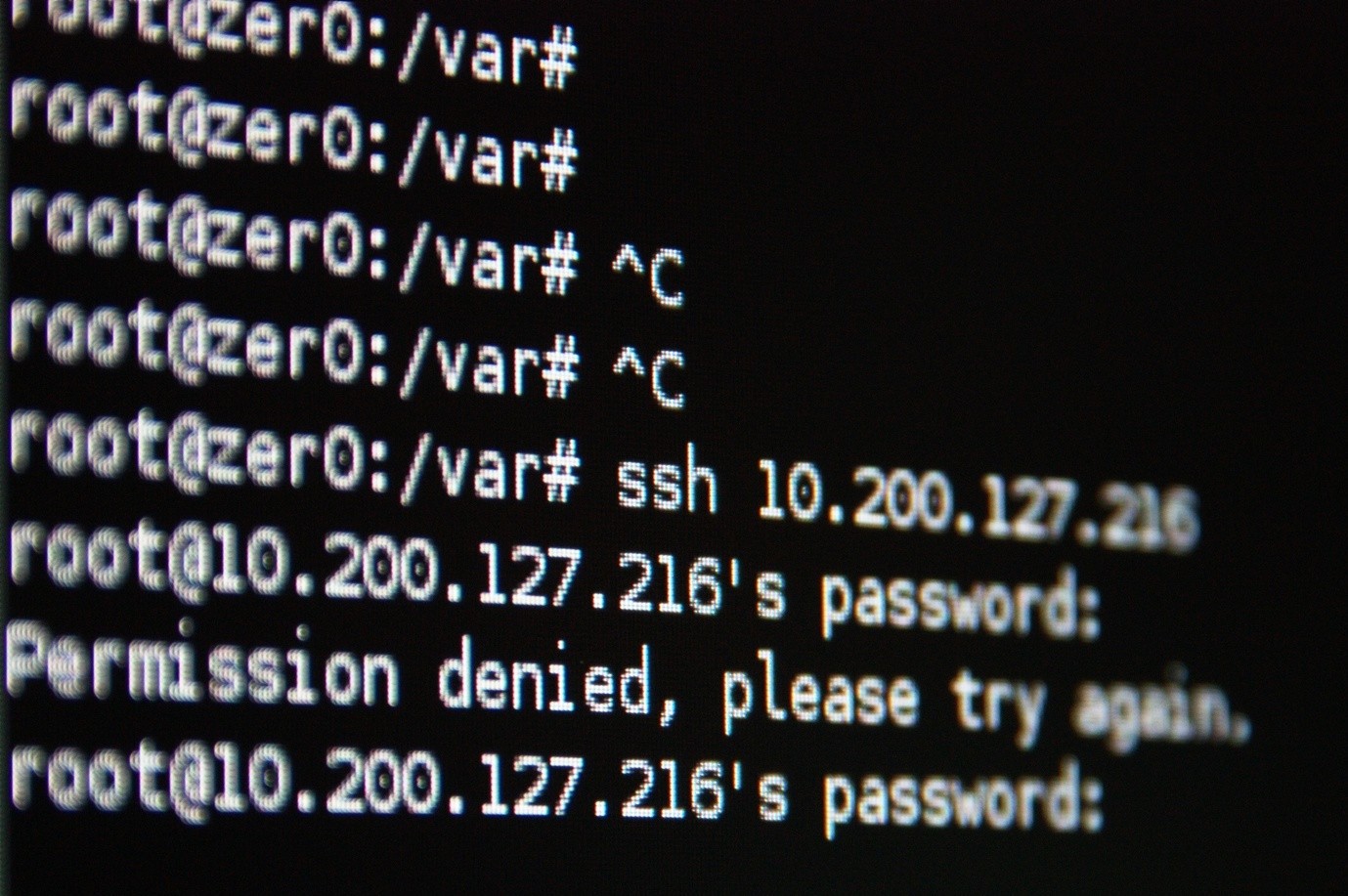

Producto de ciberseguridad específicamente diseñado para redes de autoservicio financiero

Checker ATM Security® es un producto de ciberseguridad de primer nivel diseñado específicamente para cajeros automáticos y quioscos. Checker® le ayudará a proteger su red de cajeros automáticos de fraudes lógicos y a cumplir, a la vez, los requisitos de la norma PCI-DSS de forma rápida y eficaz, incluso en el caso de versiones no compatibles del sistema operativo de los cajeros.

- Checker® proporciona un conjunto de herramientas para crear, implementar y mantener las políticas de seguridad en el lado del servidor, y hacer que se apliquen en el lado del agente (ATM).

- Las políticas de seguridad para cajeros automáticos son un conjunto coherente de normas, principios y prácticas que determinan la manera de implementar y gestionar la seguridad en la red de cajeros automáticos.

- Estas políticas de seguridad se pueden configurar de manera flexible, lo que permite establecer una política común o una definición cercana.

- Las políticas de seguridad se pueden definir en función de roles o usuarios, cosa que integra la definición de políticas con los repositorios de usuarios existentes.

- Protección de la integridad: Checker® valida la integridad de los procesos y recursos críticos del sistema operativo utilizando firmas digitales y hashes SHA-256.

- Protección del uso de recursos: el uso de recursos del sistema operativo (registro, bibliotecas y controladores) se concede o deniega para cada proceso.

- Compatibilidad multiversión: la validación de la integridad de Checker® es compatible con varias versiones del mismo programa o recurso (autorizados).

- Mantenimiento de lista blanca: Checker® mantiene una lista de procesos permitidos y aprobados. La ejecución de procesos no incluidos en esta lista se bloquea.

- Protección de la integridad: la integridad de los procesos incluidos en la lista blanca y de los recursos correspondientes se valida. Los procesos o recursos modificados ilegalmente se notifican y se bloquean.

- Protección del uso de recursos: Checker® controla el uso de recursos locales filtrados por procesos añadidos a la lista blanca.

- Control de carga de recursos Java: Checker® mantiene una lista detallada de todos los recursos cargados por Java Virtual Machine en cajeros automáticos. La carga de recursos Java no permitidos se bloquea.

- Scripts y código interpretado: Checker® controla la ejecución de scripts y otros tipos de código interpretado que se ejecuta en el marco de los procesos del interpretador.

- Protección de hardware Plug & Play mediante el protocolo syslog, el registro de eventos de Windows y el registro de auditoría local en archivo: Checker® detecta la conexión de hardware nuevo y permite o deniega el montaje.

- Control de acceso a dispositivos: Checker® filtra el acceso a dispositivos conectados para cada proceso.

- Control de unidades USB: Checker® controla de manera fiable las unidades USB autorizadas y efectúa un mantenimiento seguro.

- Control de dispositivos USB de almacenamiento masivo: Checker® permite definir una lista blanca y una lista negra de este tipo de dispositivos USB.

- Protección del sistema de archivos: valida el acceso a archivos y directorios locales en cada proceso.

- Protección de la integridad: comprueba la integridad de archivos de datos sensibles y detecta modificaciones no autorizadas.

- Prevención de pérdida de datos (DLP) para cajeros: detecta datos track2 de tarjetas almacenados localmente en cajeros automáticos. Cualquier escritura que siga un patrón track2 se notifica.

- Restricciones basadas en roles o usuarios: el control de usuarios se basa en una lista de usuarios y grupos autorizados, tanto locales como definidos por Active Directory.

- Control del teclado: todos los teclados de cajeros, excepto los PINPAD, se pueden desactivar total o parcialmente para que no puedan usarse o para que su uso esté parcialmente limitado. Las limitaciones se seleccionan de una lista predeterminada de opciones basada en claves o grupos de claves específicos.

- Control de dispositivos de almacenamiento externos enchufables: Checker® detecta la conexión de este tipo de dispositivos y acepta o deniega el montaje, además de informar de esta situación como un evento de seguridad.

- El cifrado de discos duros de ATM, incluidos los comandos remotos para encriptar o desencriptar discos de cajeros, se puede gestionar íntegramente desde la consola de Checker®. La gestión clave es automática y transparente para el usuario.

- Sin tiempo de inactividad: el cifrado se puede ordenar desde el servidor y el disco puede someterse al proceso de encriptación mientras el cajero automático sigue funcionando.

- Detección del entorno inteligente: la desencriptación solo es posible para un entorno específico de cajeros automáticos que se define como una combinación configurable de identificadores asociados al disco duro, al hardware y a la red del cajero automático.

- Gestión de la red: a través de la comunicación con los agentes, el operador de la consola de Checker® puede aplicar nuevas políticas de seguridad, gestionar el modo de ejecución de la seguridad, actualizar el software de Checker® o solicitar el cierre remoto del sistema, entre otros.

- Gestión de políticas de seguridad: la consola de Checker® incluye un editor de políticas de seguridad intuitivo y muy completo. El modo de aprendizaje permite crear fácil y rápidamente políticas de seguridad a partir de cajeros existentes y de confianza.

- Monitorización de la seguridad en tiempo real: el servidor de Checker® recibe en tiempo real los eventos de seguridad generados por los agentes. Estos eventos se muestran en un cuadro de mando para facilitar la monitorización de la seguridad en toda la red de cajeros.

- Delegación de la gestión: las funciones de gestión se asignan a partir de una matriz RBAC, según el contexto y la red de cajeros automáticos definidos jerárquicamente.

Todos los eventos relevantes que ocurren en el cajero y están controlados por Checker® se registran localmente en el cajero y se centralizan en el servidor. Entre estos eventos se incluyen los siguientes:

- Intentos de infringir la política que se aplica en un momento dado.

- Validaciones de firma que fallan.

- Solicitudes para ejecutar comandos recibidos del servidor.

- Resultados de la ejecución de comandos.

- Errores de ejecución de agentes.

- Otros eventos de interés desde el punto de vista de la seguridad (p. ej., un cambio al modo crítico, la detección de un intento para finalizar un proceso del agente o un cambio de IP de un cajero).

Checker® dmite una amplia variedad de sistemas operativos y plataformas, de modo que es adecuado para casi cualquier cajero automático del mundo:

- Compatible con Windows NT4, Windows XP, Windows 7, Windows 8 y Windows 10.

- Compatible con las versiones de 32 y 64 bits de Windows 7, Windows 8 y Windows 10.

- Compatible con firmware BIOS y UEFI.

- Compatible con discos formateados en GPT y MBR.