Descobrint el món de la ciberseguretat: una experiència en competició CTF

La ciberseguretat és una àrea de la informàtica que evoluciona ràpidament. Els professionals i aficionats d’aquesta disciplina han d’estudiar, investigar i practicar constantment per estar al dia amb les últimes tècniques i vulnerabilitats que es van descobrint en un món cada vegada més digitalitzat. Una manera de mantenir-se en forma són les competències de hackeig conegudes com CTF (“Capture The Flag” o captura la bandera). En aquestes, els participants posen a prova les seves habilitats per diversió, glòria i, de vegades, per una mica de diners. En aquest article us faré cinc cèntims de la nostra experiència participant en el CTF, patrocinat per GMV i organitzat per l’organització Sugus, creada i presidida per estudiants i diplomats de l’escola d’informàtica de la Universidad de Valladolid.

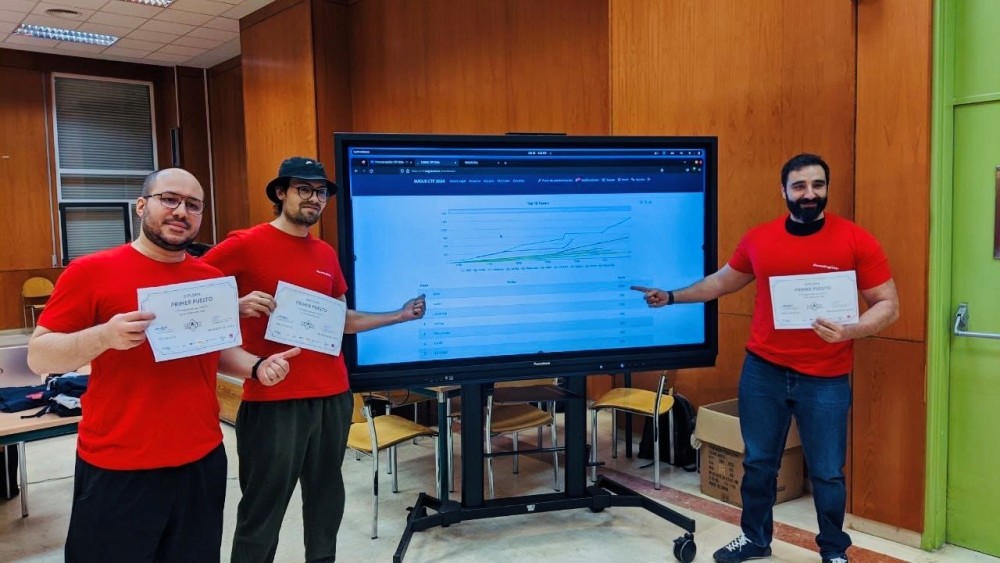

La nostra participació es va materialitzar en gran part gràcies al nostre company Juan Álvarez-Ossorio, que exerceix de professional en ciberseguretat a GMV i té una àmplia experiència en aquest tipus de competicions. No és un secret per a ningú que un gran nombre de desenvolupadors de programari o enginyers de l’àrea d’informàtica es veuen seduïts per la idea de fer incursions en aquest món de la ciberseguretat, però s’intimiden en prendre consciència de la quantitat i complexitat de la informació. En Juan ja havia participat l’any passat en la primera edició juntament amb altres companys de GMV i, en aquesta ocasió, ens va animar a Alberto Gentil i a mi, Boris Treccani, a formar part de l’equip que representaria GMV enguany. Per la seva experiència en aquest tipus d’activitats, en Juan es va convertir en el nostre coach i capità, i va recollir una sèrie de recursos i exercicis que ens servirien per preparar-nos per a la competència.

Aquests incloïen diferents àrees, com ara la criptografia, l’anàlisi forense, l’esteganografia, l’explotació de vulnerabilitats de sistemes, la manipulació de memòria, l’explotació de vulnerabilitats en el context web tant del costat del client com del costat del servidor, entre d’altres.

Aquest règim d’entrenament va iniciar-se diversos mesos abans de la competició i fins i tot vam arribar a participar en un parell de CTF en línia per familiaritzar-nos amb el format de la competència i anar acostumant-nos a saber gestionar el temps, ja que havíem d’aconseguir fer el màxim possible en el temps limitat de la competència, i familiaritzar-nos amb la sensació de treballar sota pressió.

Participar en aquests CTF en línia també ens donava una idea de com havíem avançat amb el nostre entrenament, encara que francament eren esdeveniments d’entrada lliure on participaven milers d’equips i, en general, eren d’un nivell molt més avançat per al que estàvem preparats en aquell moment.

També vam començar a preparar una pàgina amb recursos i scripts que havíem utilitzat per resoldre els exercicis d’entrenament, amb fragments de codis o apunts que consideràvem que serien útils a l’hora de la competència i que podrien estalviar-nos uns valuosos minuts, en lloc d’estar recordant com es feien els processos sobre la marxa. El que vam intentar va ser generar una caixa d’eines que, potencialment, ens seria d’utilitat durant la competència.

A més, vam haver de preparar les màquines amb què competiríem, i instal·lar-hi programari que podríem necessitar per a reptes de les diferents categories. Requeríem programes per fer anàlisi estenogràfica d’àudio, imatges i vídeos, editors de text per a scripting, instal·lar llibreries útils per a manipulació i anàlisi d’arxius, programari d’anàlisi forense i altres diverses eines que podríem necessitar per no perdre temps baixant-les durant la competència.

Una vegada assignats a la nostra taula, vam començar a instal·lar els nostres equips i parar atenció a les indicacions i anuncis dels organitzadors. En començar l’esdeveniment, ens van proporcionar les credencials necessàries per accedir a la pàgina amb els enunciats dels reptes que havíem de resoldre.

Cada repte pot pertànyer a una àrea específica de la ciberseguretat o ser una combinació de diverses disciplines. Cada repte té un enunciat que t’explica una petita història amb pistes o indicacions que et serveixen per resoldre el problema i, d’acord amb la dificultat del repte, se li assignava una puntuació conforme a la dificultat.

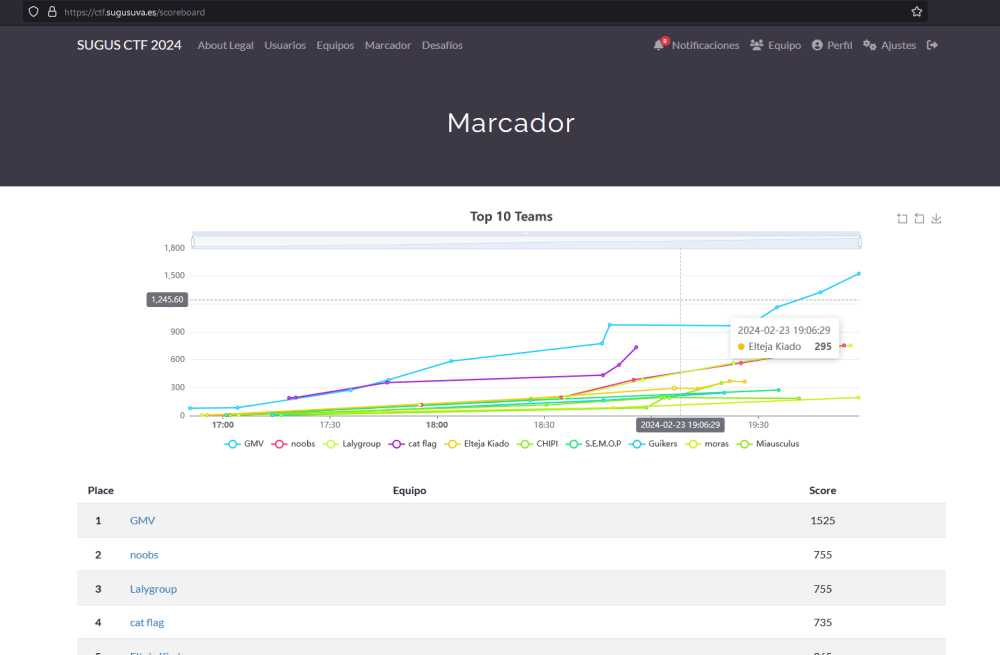

En el cas particular d’aquest CTF, el sistema de puntuació era dinàmic, en què el valor d’un repte es determinava per la quantitat d’equips que aconseguissin resoldre'l; així, mentre més equips el solucionaven, menys puntuació atorgava el repte. També, en l’enunciat es podien canviar punts per pistes addicionals en cas que l’equip es trobés bloquejat amb un determinat repte, però això no sol ser una bona idea, ja que et posa en desavantatge respecte dels equips que resolguin el mateix repte sense recórrer a aquest bescanvi per les pistes addicionals.

Vam començar llegint breument l’enunciat de cada repte per tenir una noció general d’allò a què ens enfrontàvem i establir un ordre de prioritats per acumular la quantitat de punts més gran com més ràpid millor.

Hi havia reptes de criptografia que eren bastant similars als que havíem practicat i que vam saber com resoldre pràcticament a l’instant. D’altra banda, l’Alberto es va disposar a abordar un parell de reptes associats a IoT (Internet of Things), que acostumen a estar relacionats amb dispositius amb connexió a internet. Aquests es basen a trobar la vulnerabilitat que et permet establir una connexió amb el dispositiu i controlar-lo (en aquest cas, unes càmeres de vigilància preparades per l’equip de l’esdeveniment i que es trobaven amagades dins del campus, les quals apuntaven a una pissarra amb la frase de resposta o bandera que havíem de canviar en el camp de resposta del repte per rebre el punt).

D’altra banda, en Juan es va disposar a realitzar els reptes d’esteganografia, anàlisi forense, enginyeria inversa i pwn o explotació de binaris, que són els arxius executables que tots coneixem i utilitzem (.exe i similars). L’explotació de binaris és un tema extens i variat dins del món de la ciberseguretat, però que es pot resumir en l’acte d’aconseguir i explotar una vulnerabilitat en un programa per a així obtenir dades i privilegis a la màquina o modificar el comportament del programa perquè faci el que l’atacant designi.

Es pot esmentar que aquestes disciplines no són inherentment malicioses, ja que, mitjançant l’estudi i l’experimentació de com vulnerar sistemes existents, es pot comprendre i dissenyar contramesures per prevenir o enfortir la seguretat en el cas d’atacs per part d’actors maliciosos.

Entrant a la segona hora de la competència, ens trobàvem resolent reptes a bon ritme: L’Alberto, amb els de IoT; en Juan, amb explotació de binaris i, jo, els relacionats amb criptografia. Tot i així, durant bona part de la competició vam tenir un equip que ens va estar estalonant constantment i que no ens va deixar el luxe de relaxar-nos.

Fins i tot en Juan, que és un veterà bregat en aquest món, estava impressionat amb aquest equip, ja que sempre que aconseguíem la resposta d’un repte i guanyàvem distància, aquest equip ràpidament tornava a apropar-se a nosaltres. Bàsicament, qualsevol mala decisió quant a gestió de temps o quin repte decidíem abordar dels que ens quedaven disponibles podia convertir-se en la raó d’arribar en segon lloc.

Al voltant de la marca de la 3a hora, vam aconseguir assegurar diversos reptes que ningú més no havia aconseguit resoldre, per la qual cosa vam rebre la màxima puntuació per aquests i ens va proporcionar una distància còmoda respecte del segon lloc, per la qual cosa ens vam sentir amb prou marge per intentar-ne alguns altres que intuíem que eren potencials caus de conills sense fi.

Quan ens apropàvem a la marca de la 4a hora i al final de la competència, havíem aconseguit doblar la puntuació del segon lloc amb 1.500 punts i assegurar el primer lloc.

Personalment, la sensació de guanyar la competència va ser com la de començar un llarg viatge amb bon peu. A més, els meus companys estaven bastant feliços i orgullosos amb el resultat de tant esforç i hores dedicades. En aquest cas, el premi per als primers llocs era una sèrie de materials POP (bolis, motxilla, bossa tote, adhesius, hoodies de l’UVA, etc.) i un certificat. L’equip que ens va estar estalonant bona part de la competència va acabar assolint el 4t lloc. En parlar amb ells per saber què els havia passat, ens van explicar que a prop de la marca de la tercera hora un dels integrants es va quedar bloquejat tractant de solucionar un repte i en lloc de dividir esforços per intentar resoldre d’altres problemes en paral·lel, l’equip sencer es va abocar sobre el que estava donant problemes al seu integrant i aquesta decisió els va costar el podi.

Ha estat una experiència gratificant, que m’ha ensenyat que la ciberseguretat és un món complex i extens, però, tot i així, amb una mica de bona planificació, dedicació, constància i una mica de direcció, pot convertir-se fàcilment en una carrera viable, gratificant, glamurosa i apassionant.

Per concloure, vull manifestar el meu agraïment a l’organització Sugus i GMV per fer possible aquest esdeveniment, i vull destacar la importància que empreses com GMV donin suport a aquest tipus de competències relacionades amb tecnologies de la informació, que ajuden a la formació i incentiven l’excel·lència dels futurs professionals d’aquestes àrees.

Autor: Boris Pietro Treccani Gómez